Linee guida per un ecosistema di collaborazione sicuro e conforme

La National Security Agency (NSA) ha pubblicato una serie di linee guida per “Selezionare e utilizzare in modo sicuro i servizi di collaborazione per il telelavoro”. Le linee guida che hanno valutato 17 fornitori di servizi di collaborazione hanno identificato una dozzina di criteri critici per la funzionalità di cybersecurity e la garanzia di sicurezza per aiutare le organizzazioni e i dipendenti governativi ad assumere decisioni informate per la selezione di un servizio di collaborazione per le loro esigenze. L’obiettivo è aiutare gli utenti a “ridurre la loro esposizione al rischio” quando conducono affari durante la loro giornata lavorativa.

La pandemia ha portato a una nuova natura ibrida del nostro modo di lavorare. Questa inversione di tendenza ha sollevato nuove questioni di conformità che non esistevano necessariamente in passato, quando il lavoro avveniva nell’edificio di un’organizzazione e su reti interne sicure, utilizzando i dispositivi aziendali. Oggi, gli amministratori IT devono preoccuparsi della protezione dei dati e della conformità mentre espandono l’impronta tecnologica includendo dispositivi off-premises e personali.

In un articolo anch’esso pubblicato oggi, il mio collega Radhi Chagarlamudi discute di come le linee guida della NSA accendano i riflettori sul perché le organizzazioni debbano considerare la sicurezza attraverso l’intero ecosistema di collaborazione. L’autrice richiama giustamente il motivo per cui i leader devono considerare i servizi di collaborazione che gli utenti utilizzano durante la loro giornata, se ogni servizio è sicuro, e come gli amministratori IT possono gestire l’ecosistema e affrontare i problemi quando si presentano.

Ampiezza e profondità per la sicurezza nei servizi di collaborazione

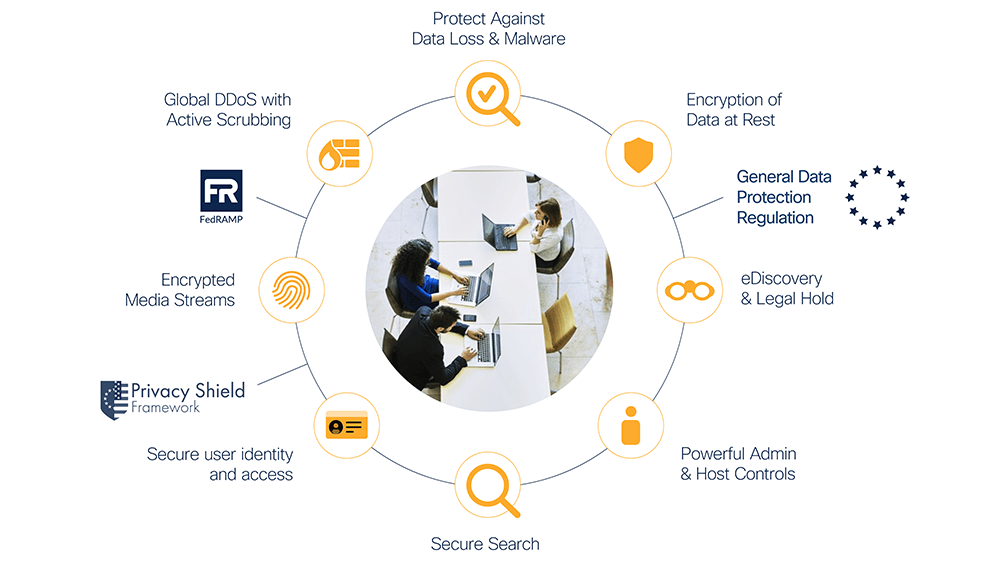

In ufficio, a casa o in viaggio, il nostro approccio alla sicurezza di dispositivi, contenuti, applicazioni, dati e utenti è olistico e a 360 gradi. Aiutiamo ad autenticare questi utenti integrandoci facilmente con i fornitori di identità esistenti già utilizzati in numerosi ambienti dell’organizzazione per l’applicazione coerente delle loro politiche.

Per molti anni, i clienti hanno affidato a Cisco Webex la loro collaborazione d’importanza cruciale, riunioni, messaggi, chiamate e dati. Guardano a Webex per proteggere i loro dati, per assistenza nel rispettare le leggi e i regolamenti sulla privacy e per ridurre il rischio di esposizione alla concorrenza, di dati proprietari o sensibili che diventano pubblici, di eco indesiderata nella stampa e di una cattiva reputazione. Webex fornisce una piattaforma di collaborazione protetta che aiuta a mantenere i dati dei clienti al sicuro, rendendo privacy e sicurezza la massima priorità nella progettazione, nello sviluppo, nell’implementazione e nella manutenzione delle nostre reti, piattaforme e applicazioni. Webex impiega diverse tecnologie, procedure e team per garantire che la piattaforma di collaborazione soddisfi i requisiti di privacy e sicurezza e offra ai clienti la possibilità di scegliere la regione in cui depositare i contenuti degli utenti.

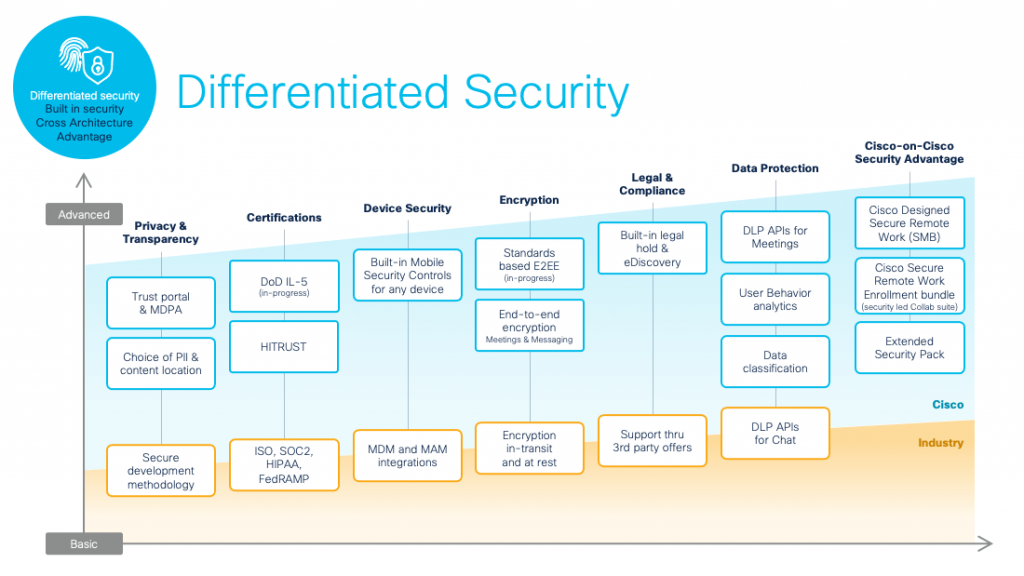

Webex ha un processo ripetibile e misurabile nel suo Secure Development Lifecycle (ciclo di vita di sviluppo sicuro). Tale processo include l’identificazione delle minacce, la progettazione e la codifica sicure, i test di vulnerabilità, le valutazioni di impatto sulla privacy e le valutazioni di sicurezza di terze parti. Valutiamo e correggiamo le vulnerabilità su base continua e monitoriamo le reti e i sistemi per rilevare interruzioni, latenza del servizio e attività ed eventi insoliti e non autorizzati. Abbiamo anche un programma di privacy basato sulla “privacy by design” per proteggere le PII (Personally Identifiable Information – informazioni di identificazione personale) dei nostri clienti. Il programma include un PIA (Privacy Impact Assessment – Valutazione dell’impatto sulla privacy), la risposta agli incidenti, la notifica ai clienti e la gestione delle richieste dei soggetti.

Sicurezza in tutto l’ecosistema

L’ecosistema Cisco Webex affronta criteri di sicurezza fondamentali come l’autenticazione a più fattori e il controllo di come vengono condivisi gli inviti alla collaborazione. Ma noi andiamo oltre. Alla Webex, dove la sicurezza è una caratteristica insita, forniamo una vera crittografia end-to-end per i messaggi di testo, le riunioni, la condivisione di file e la condivisione dello schermo: tutti criteri indicati dalla NSA nel suo rapporto. Mentre l’app Webex fornisce una ricca user experience, i nostri sistemi assicurano che i dati dell’utente e dell’organizzazione siano sicuri su tutta la linea. Lasciatemi evidenziare alcuni esempi di come andiamo oltre nella nostra mission per la sicurezza e la conformità.

Proteggere gli utenti e i dispositivi

Per rendere ancora più sicuro l’accesso degli utenti, Webex ha automatizzato l’on-boarding e l’off-boarding degli utenti (SCIM o AD Sync), single sign-on con la scelta del fornitore di identità da parte del cliente, autenticazione a più fattori tramite Cisco Duo o HOTP Authenticator, autorizzazione standard basata su OAuth 2.0, identità utente anonimizzate, controllo di accesso alle funzioni basato sui ruoli e amministrazione delegata.

Durante l’utilizzo di Webex, proteggiamo anche i dispositivi degli utenti. Tutti i contenuti creati in Webex sono criptati con crittografia end-to-end, anche il contenuto della cache. Le nostre capacità MDM integrate attraverso Webex Control Hub garantiscono un accesso sicuro per i dispositivi, compreso il blocco del PIN per lanciare l’app, i controlli amministrativi per la condivisione dei file e la disabilitazione delle anteprime di notifica dei messaggi in modo che nessuno possa curiosare nei messaggi su uno schermo bloccato, oltre alla capacità di cancellare da remoto i messaggi Webex in caso di perdita del dispositivo o furto.

Sicurezza dei contenuti e delle riunioni

La crittografia end-to-end mantiene la sicurezza di tutti i contenuti Webex, comprese le ricerche. Le organizzazioni hanno anche la possibilità di memorizzare le loro chiavi di crittografia on-premises, il che fornisce loro il massimo controllo. Con l’opzione crittografata end-to-end per le riunioni, i clienti hanno il controllo esclusivo delle chiavi di crittografia delle riunioni, e né Cisco né altri potranno accedere al contenuto delle riunioni. Ci occupiamo di questo da oltre 12 anni e abbiamo appena annunciato un nuovo approccio basato su standard per la crittografia end-to-end di Meetings che fornisce anche un’identità verificata end-to-end e il supporto per i dispositivi per conference room.

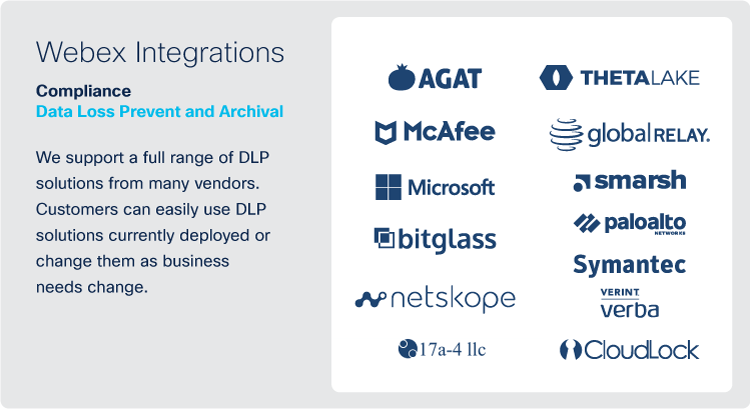

Data Loss Protection (DLP – Protezione dalla perdita di dati)

Alla Webex, abbiamo progettato il nostro ecosistema per aiutare gli utenti a prevenire gli errori. Attraverso le nostre funzioni di DLP (Data Loss Prevention), le organizzazioni possono impedire che informazioni importanti vengano condivise in modo malevolo o accidentale nelle riunioni o nella messaggistica. Le organizzazioni possono tracciare i contenuti delle riunioni, i messaggi e i file che vengono pubblicati negli spazi, tracciare gli utenti aggiunti agli spazi e i partecipanti alla riunione, controllare gli utenti indesiderati negli spazi ed evitare la condivisione accidentale o deliberata di dati e informazioni sensibili. Webex è l’unica soluzione di collaborazione che permette ai clienti di utilizzare i loro strumenti e politiche DLP esistenti per le registrazioni e le trascrizioni delle riunioni.

Conformità integrata

Con Webex Control Hub, le organizzazioni possono definire la loro politica di conservazione dei dati per le riunioni e la messaggistica, comprese le trascrizioni, i punti salienti, le registrazioni e il contenuto della messaggistica. Le organizzazioni possono facilmente cercare i contenuti di riunioni e messaggistica utilizzando lo strumento di ricerca ed estrazione eDiscovery. Questa soluzione fornisce il supporto per tutte le certificazioni e i regolamenti di conformità alla sicurezza del cloud necessari. Inoltre, gli amministratori IT sono dotati di controlli per minimizzare il loro profilo di rischio, tra cui la disabilitazione della condivisione di file per gli utenti ad alto rischio, la disabilitazione della condivisione dello schermo, o il controllo delle comunicazioni esterne e interne.

Estensione delle funzionalità di sicurezza: Vantaggio di sicurezza Cisco su Cisco

Per estendere le capacità di sicurezza di Webex, le migliori soluzioni integrate del segmento possono essere implementate rapidamente per proteggere i dati di un’organizzazione e i dati dei suoi partner: impediranno la fuga di dati sensibili e forniranno protezione anti-malware e autenticazione multi-fattore.

Per garantire che gli utenti aderiscano alle politiche di conformità,

Cisco Cloudlock

fornisce visibilità e controllo sulle informazioni sensibili memorizzate nella messaggistica Webex con oltre 80 politiche esistenti e la possibilità di creare nuove politiche. Cloudlock può cancellare automaticamente i file o i messaggi quando vengono rilevate violazioni delle politiche, notificare agli amministratori e rimuovere gli utenti dagli spazi.

Per aiutare a combattere gli attacchi malware,

Cisco TalosClamAV

analizza tutti i file caricati per gli attacchi Trojan, virus, malware e altre minacce malevole. Tutti i file condivisi in Webex designati da un’organizzazione sono scansionati e sottoposti a bonifica, anche se caricati da utenti esterni. I file infetti saranno contrassegnati chiaramente, e gli utenti finali non saranno in grado di scaricarli sui dispositivi gestiti dall’organizzazione né su quelli gestiti personalmente. Cisco TalosClamAV analizza un miliardo di file al giorno per oltre 10 milioni di utenti, con 7,2 trilioni di attacchi fermati ogni anno.

Sicurezza per il lavoratore da remoto

La protezione dell’utente remoto e dei suoi dati continuerà a essere un imperativo fondamentale nel nuovo modello di lavoro ibrido. Che gli utenti lavorino da casa, in uffici di co-working condivisi o in uffici remoti, la stessa copertura di sicurezza inerente al lavoro on-premises deve essere estesa a questi lavoratori nel modello ibrido. Per migliorare ulteriormente la sicurezza dei lavoratori remoti, Webex ha creato una suite di soluzioni convenienti per le aziende e le PMI. Con le soluzioni Cisco Webex Secure Remote Work, servizi come riunioni, messaggistica e chiamate sono sicuri. Ma quella copertura di sicurezza si estende agli endpoint, all’autenticazione multifattoriale, alla protezione DNS e alla difesa contro il malware in entrata e per posta elettronica.

Per saperne di più su come Cisco Webex sta proteggendo l’ecosistema di collaborazione, trovi ulteriori informazioni sul nostro Secure Development Lifecycle e sul Cisco Webex Security Advantage

Ulteriori informazioni