Leitlinien für ein sicheres, geschütztes und richtlinienkonformes Ökosystem für die Zusammenarbeit

Die National Security Agency (NSA) hat eine Reihe von Leitlinien für die Auswahl und sichere Nutzung von Zusammenarbeitsdiensten für die Fernarbeit („Selecting and Safely Using Collaboration Services for Telework“) veröffentlicht. Die Leitlinien, die 17 Anbieter von Zusammenarbeitsdiensten bewerteten, identifizierten ein duzend wesentlicher Kriterien für Cybersicherheitsfunktionen und Sicherheitsgarantien, um Regierungsmitarbeitern und -organisationen zu helfen, bei der Auswahl eines auf ihre Bedürfnisse zugeschnittenen Zusammenarbeitsdienstes informierte Entscheidungen zu treffen. Ziel ist es, Benutzern zu helfen, die Wahrscheinlichkeit zu senken, sich Sicherheitsrisiken auszusetzen, wenn sie im Arbeitsalltag ihren Geschäften nachgehen.

Die Pandemie hat eine neue hybride Arbeitsweise mit sich gebracht. Dieser Umbruch resultiert in neuen Problemen in Bezug auf Richtlinien, die in der Vergangenheit nicht unbedingt vorhanden waren, als Arbeit noch innerhalb eines Unternehmensgebäudes auf sicheren internen Netzwerken, die unternehmensinterne Geräte nutzten, stattfand. Heutzutage müssen sich IT-Administratoren um Datenschutz und Richtlinienkonformität sorgen, während sie den technologischen Fußabdruck vergrößern, indem sie Geräte von außerhalb des Unternehmens und persönliche Geräte eingliedern.

In einem Artikel, der auch heute erschien, erörtert meine Kollegin Radhi Chagarlamudi, wie die Leitlinien der NSA deutlich machen, weshalb Organisationen sich über das gesamte Ökosystem für die Zusammenarbeit hinweg mit Sicherheit befassen müssen. Völlig richtig betont sie, weshalb Führungskräfte die Zusammenarbeitsdienste, die Benutzer im Verlauf des Tages einsetzen, dahingehend prüfen müssen, ob jeder dieser Dienste ausreichend gesichert ist und wie IT-Administratoren das Ökosystem verwalten und Probleme adressieren können, die aufkommen.

Umfassende und tiefgreifende Sicherheit von Zusammenarbeitsdiensten

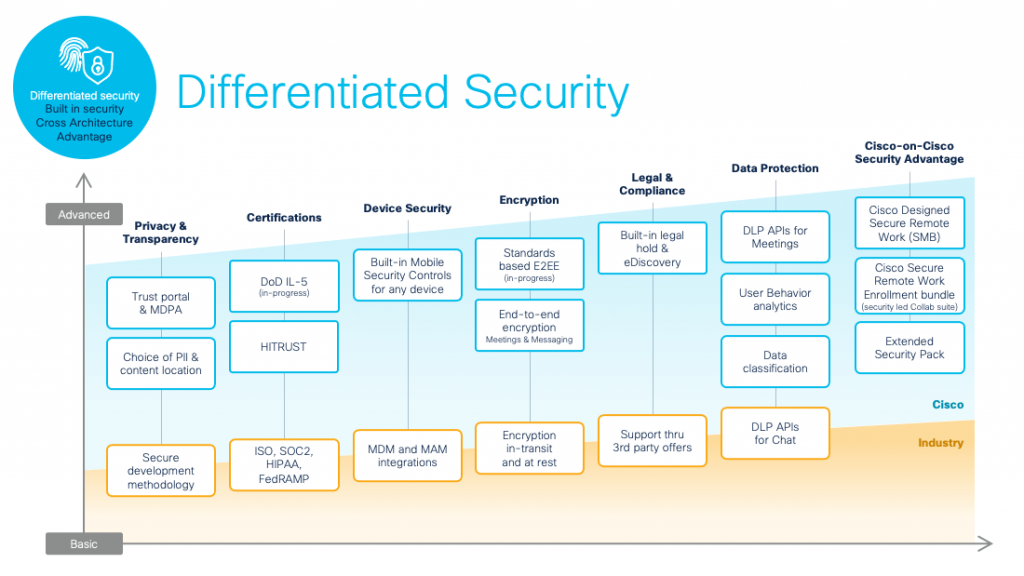

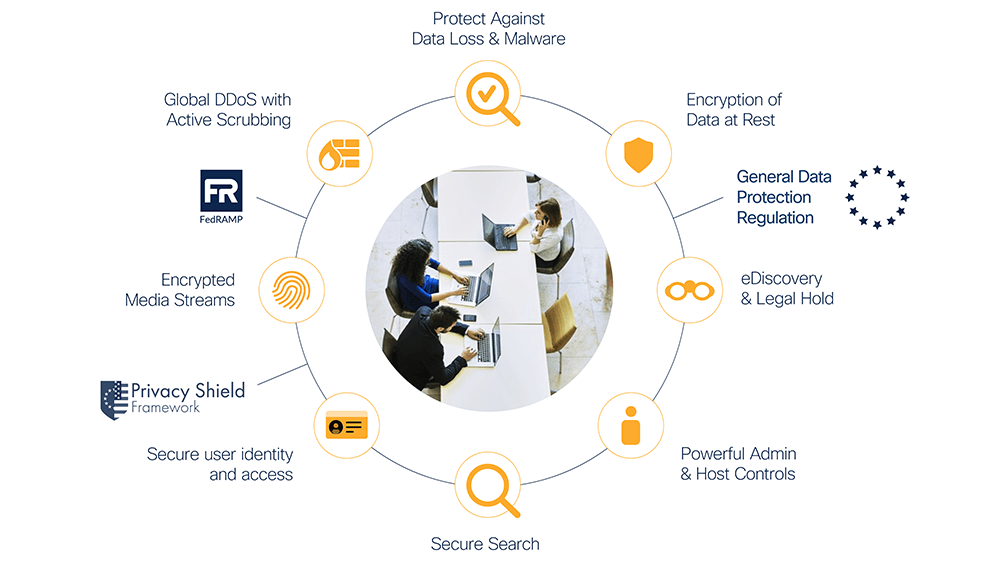

Ob im Büro, zu Hause oder unterwegs, unsere Herangehensweise, die Sicherheit von Geräten, Inhalten, Anwendungen, Daten und Benutzern herzustellen, ist ganzheitlich und im Grunde genommen ein Rundumpaket. Wir helfen, diese Benutzer zu authentifizieren, indem wir ganz einfach Integrationen von vorhandenen Identitätsanbietern nutzen, die bereits in Umgebungen vieler Organisationen verwendet werden, damit ihre Richtlinien konsequent Anwendung finden.

Schon seit vielen Jahren vertrauen Kunden Cisco Webex missionskritische Bereiche wie Zusammenarbeit, Meetings, Nachrichten, Anrufe und Daten an. Sie wenden sich an Webex, um ihre Daten zu schützen, wenn sie Hilfe benötigen, Datenschutzgesetze und -Bestimmungen einzuhalten und um ihr Risiko zu senken, der Wirtschaftsspionage durch Wettbewerber ausgesetzt zu sein, dass Betriebsgeheimnisse und sensible Daten an die Öffentlichkeit geraten und sie Opfer ungewollter Presse werden oder in Verruf geraten. Webex bietet eine stabile Plattform für die Zusammenarbeit, die dafür sorgt, dass Kundendaten sicher aufbewahrt werden, da Datenschutz und Sicherheit für uns höchste Priorität haben, wenn es um das Design, die Entwicklung, die Bereitstellung und die Wartung unserer Netzwerke, Plattformen und Anwendungen geht. Webex setzt eine Vielzahl von Technologien, Prozeduren und Teams ein, um zu gewährleisten, dass die Plattform für die Zusammenarbeit Datenschutz- und Sicherheitsanforderungen genügt und Kunden die Möglichkeit gibt, eine Region für die Speicherung ihrer Benutzerinhalte zu wählen.

Webex verfügt in seinem Secure Development Lifecycle (sicheren Entwicklungszyklus) über einen wiederholbaren und messbaren Prozess. Dieser beinhaltet das Modellieren von Bedrohungssituationen, sicheres Design und Codierung, Schwachstellenprüfung, Privacy Impact Assessments (Datenschutz-Folgenabschätzung) und Third-Party Security Assessments, um auch bei Lieferanten und Drittanbietern Sicherheit gewährleisten zu können. Wir beurteilen und beseitigen Schwachstellen kontinuierlich und überwachen Netzwerke und Systeme, um Ausfälle, Latenzzeiten bei Diensten und ungewöhnliche, nicht autorisierte Aktivitäten und Geschehnisse aufzudecken. Wir verfügen außerdem über ein Datenschutzprogramm, das darauf basiert, dass der Datenschutz genau auf die Bedürfnisse unserer Kunden zugeschnitten wird, um ihre personenbezogenen Daten (PII) zu schützen. Das Programm beinhaltet eine Datenschutz-Folgenabschätzung (Privacy Impact Assessment – PIA), die Reaktion auf Zwischenfälle, die Benachrichtigung der Kunden und die Verwaltung von Anfragen der Betroffenen.

Sicherheit im gesamten Ökosystem

Das Ökosystem von Cisco Webex adressiert wesentliche Sicherheitskriterien wie die Multi-Faktor-Authentifizierung und die Prüfung dessen, wie Einladungen zur Zusammenarbeit freigegeben werden. Unser Angebot reicht jedoch noch weiter. Bei Webex, wo die Sicherheit „eingebaut und nicht aufgeschraubt“ ist, bieten wir eine echte durchgängige Verschlüsselung von Textnachrichten, Meetings, Datei- und Bildschirmfreigaben – alles Kriterien, welche im Bericht der NSA erwähnt werden. Während die Webex App Benutzern eine vielfältige Erfahrung bietet, gewährleisten unsere Systeme, dass Benutzer- und Organisationsdaten durchweg gesichert sind. Lassen Sie mich einige Beispiele hervorheben, inwieweit unsere Mission, Sicherheit und Richtlinienkonformität zu gewährleisten, über das gängige Angebot hinausgeht.

Sicherheit für Benutzer und Geräte

Um den Benutzerzugriff noch besser zu schützen, hat Webex das Onboarding und Offboarding von Benutzern (SCIM oder AD-Sync), das einmalige Anmelden mit einem Identitätsanbieter nach Wahl des Kunden, die Multi-Faktor-Authentifizierung über Cisco Duo oder HOTP-Authenticator, die standardisierte OAuth 2.0-basierte Autorisierung, anonymisierte Benutzeridentitäten, die rollenbasierte Zugriffskontrolle und die delegierte Administration automatisiert.

Wenn Webex verwendet wird, schützen wir auch das Gerät des Benutzers. Alle Inhalte, die in Webex erstellt werden, sind durchgängig verschlüsselt, sogar die Inhalte im Cache. Unsere integrierten Funktionen für die mobile Geräteverwaltung über den Webex Control Hub gewährleisten einen gesicherten Zugriff für Geräte einschließlich einer erforderlichen PIN-Eingabe, um die App zu starten, Administratorsteuerung für die Dateifreigabe, der Deaktivierung der Vorschau für Benachrichtigungen, sodass sich keine Nachrichten auf gesperrten Bildschirmen einschleichen können und der Möglichkeit, Webex-Nachrichten bei Verlust oder Diebstahl des Geräts remote zu löschen.

Sicherheit für Inhalte und Meetings

Eine durchgängige Verschlüsselung schützt alle Webex-Inhalte samt Suchverläufen. Organisationen haben zudem die Option, ihre Verschlüsselungscodes lokal zu speichern, sodass sie die ultimative Kontrolle erhalten. Mit der durchgängigen Verschlüsselungsoption für Meetings erhalten Kunden die alleinige Kontrolle über die Verschlüsselungscodes von Meetings und weder Cisco noch Dritte können auf Meetinginhalte zugreifen. Wir befassen uns mit dieser Thematik seit über zwölf Jahren und haben gerade eine neue standardbasierte Herangehensweise an die durchgängige Verschlüsselung für Meetings angekündigt, die zudem eine durchgängig verifizierte Identität und Unterstützung für Raumgeräte bietet.

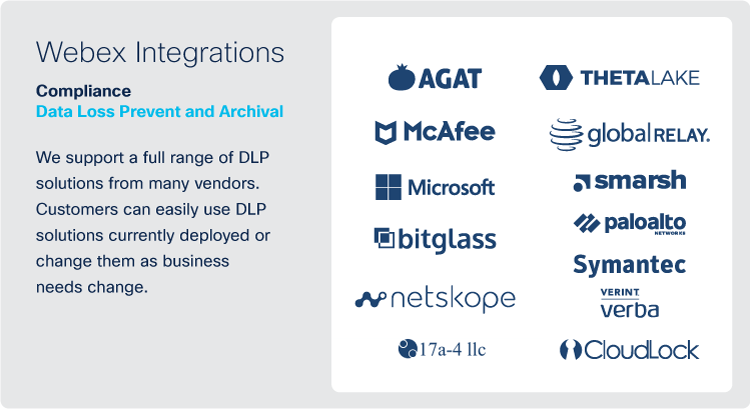

Schutz vor Datenverlusten (DLP)

Bei Webex haben wir unser Ökosystem so gestaltet, dass Benutzer unterstützt werden, Fehler zu vermeiden, bevor sie geschehen. Durch unsere Funktionen für den Schutz vor Datenverlusten (DLP) können Organisationen der böswilligen oder versehentlichen Freigabe von Informationen in Meetings oder Nachrichten vorbeugen. Organisationen können Meetinginhalte, Nachrichten und Dateien, die in Bereichen veröffentlicht werden, Benutzer, die zu Bereichen hinzugefügt werden, und Meetingteilnehmer rückverfolgen, unerwünschte Benutzer in Bereichen steuern und die versehentliche oder absichtliche Freigabe von sensiblen Daten und Informationen vermeiden. Webex ist die einzige Lösung für die Zusammenarbeit, welche es Kunden ermöglicht, ihre vorhandenen Tools und Richtlinien für den Schutz vor Datenverlusten für Meetingaufzeichnungen und -abschriften zu verwenden.

Integrierte Richtlinienkonformität

Mit dem Webex Control Hub können Organisationen ihre Richtlinien für die Speicherung von Daten für Meetings und Nachrichten definieren, einschließlich Abschriften, Höhepunkte, Aufzeichnungen und Nachrichteninhalte. Organisationen können ganz einfach Meeting- und Nachrichteninhalte mithilfe des eDiscovery-Such- und Extraktionswerkzeugs durchsuchen. Diese Lösung unterstützt jedwede erforderliche Zertifizierung der Einhaltung von Sicherheitsvorgaben für die Cloud und Vorschriften für die Einhaltung von Richtlinien. Zusätzlich werden IT-Administratoren mit Steuerungsmöglichkeiten ausgestattet, um ihr Risikoprofil zu minimieren, einschließlich der Deaktivierung der Dateifreigabe für Benutzer mit einem hohen Risiko sowie der Bildschirmfreigabe, oder der Kontrolle von externer und interner Kommunikation.

Erweiterung der Sicherheitsfunktionen: Sicherheitsvorteil mit Cisco-on-Cisco

Um die Sicherheitsfunktionen von Webex zu erweitern, können erstklassige integrierte Lösungen schnell bereitgestellt werden, um die Daten einer Organisation sowie die Daten ihrer Partner zu schützen. Sie beugen dem Verlust sensibler Daten vor und bieten Schutz vor Malware sowie eine Multi-Faktor-Authentifizierung.

Um sicherzustellen, dass Benutzer Compliance-Richtlinien einhalten, bietet

Cisco Cloudlock

die Einsicht in und Kontrolle von sensiblen Daten, die in Webex Messaging gespeichert werden, mit über 80 bestehenden Richtlinien und der Möglichkeit, neue Richtlinien zu erstellen. Cloudlock kann automatisch Dateien oder Nachrichten löschen, wenn Richtlinienverletzungen aufgedeckt werden, Administratoren benachrichtigen und Benutzer aus Bereichen entfernen.

Um dabei zu helfen, Angriffe von Malware zu bekämpfen, scannt

Cisco TalosClamAV

alle Dateien, die hochgeladen werden, nach Trojanern, Viren, Malware und anderen böswilligen Bedrohungen. Alle über Webex freigegebenen Dateien, die eine Organisation kennzeichnet, werden gescannt und bereinigt, sogar wenn sie von externen Nutzern hochgeladen werden. Infizierte Dateien werden eindeutig markiert und können von Endbenutzern nicht heruntergeladen werden, weder auf Geräte, die von der Organisation verwaltet werden, noch auf privat verwaltete Geräte. Cisco TalosClamAV scannt eine Milliarde Dateien täglich für mehr als 10 Millionen Benutzer und verhindert dabei jährlich 7,2 Billionen Angriffe.

Sicherheit für Remote-Mitarbeiter

Der Schutz von Remote-Mitarbeitern und ihren Daten wird im neuen hybriden Arbeitsmodell weiterhin das oberste Gebot sein. Ob Benutzer von zu Hause aus, in gemeinsamen Co-Working-Spaces oder in Remote-Büros arbeiten – Mitarbeiter, die hybrid arbeiten, müssen dieselbe Sicherheitsabdeckung erhalten, wie sie auch beim Arbeiten vor Ort zum Tragen kommt. Um den Schutz von Remote-Mitarbeitern weiter zu verbessern, hat Webex eine kosteneffektive Suite mit Lösungen für Organisationen aus dem Unternehmens- und KMU-Sektor gleichermaßen entwickelt. Mit den Cisco Webex Secure Remote Work-Sicherheitslösungen schützen Sie Dienste wie Meetings, Messaging und Calling. Allerdings geht die Sicherheitsabdeckung darüber hinaus und schließt Endpunkte, Multi-Faktor-Authentifizierung, DNS-Schutz und die Abwehr von Malware-Angriffen für eingehende Nachrichten und E-Mail ein.

Um mehr darüber zu erfahren, wie Cisco Webex das Ökosystem für die Zusammenarbeit absichert, lesen sie mehr über unseren Secure Development Lifecycle und den Sicherheitsvorteil von Cisco Webex.

Weitere Informationen